Jak přežít krizi, aneb…

Kroky zamezující totálnímu kolapsu firmy

Vážení přátelé,

doufáme, že Vás tato zpráva zastihla v plném zdraví, i když jistě ne bez omezení Vašeho pracovního i osobního života.

V současné chvíli je většina společnosti, státních i soukromých institucí, nějak omezena pokračující pandemií COVID-19.

S ohledem na naše téměř třicetileté působení v oblasti kybernetické bezpečnosti a krizového řízení nyní pro některé subjekty řešíme úkoly předcházející výpadku jejich klíčových činností a služeb.

- Zjištění povědomí všech pracovníků o situaci a možných opatřeních. Asi znáte pořekadlo o pevnosti celého řetězu a jeho nejslabším článku. Správné informace a zajištění jejich toku jsou klíčové pro řešení každé krize. Najděte své slabiny!

- Nastavení bezpečného připojení pro práci z domova. S narůstajícím počtem osob pracujících z domova dochází k přetížení sítí. Navíc vaše aktiva v podobě informací jsou na domácím připojení mnohem zranitelnější.

- Zmapování procesů a rizik klíčových osob v organizaci. O koho a co organizace nemůže přijít a pokud ano, jaké bude náhradní řešení?

- Organizaci krizových štábů a plánování kontinuity. Dojde-li na nejhorší, budete připraveni!

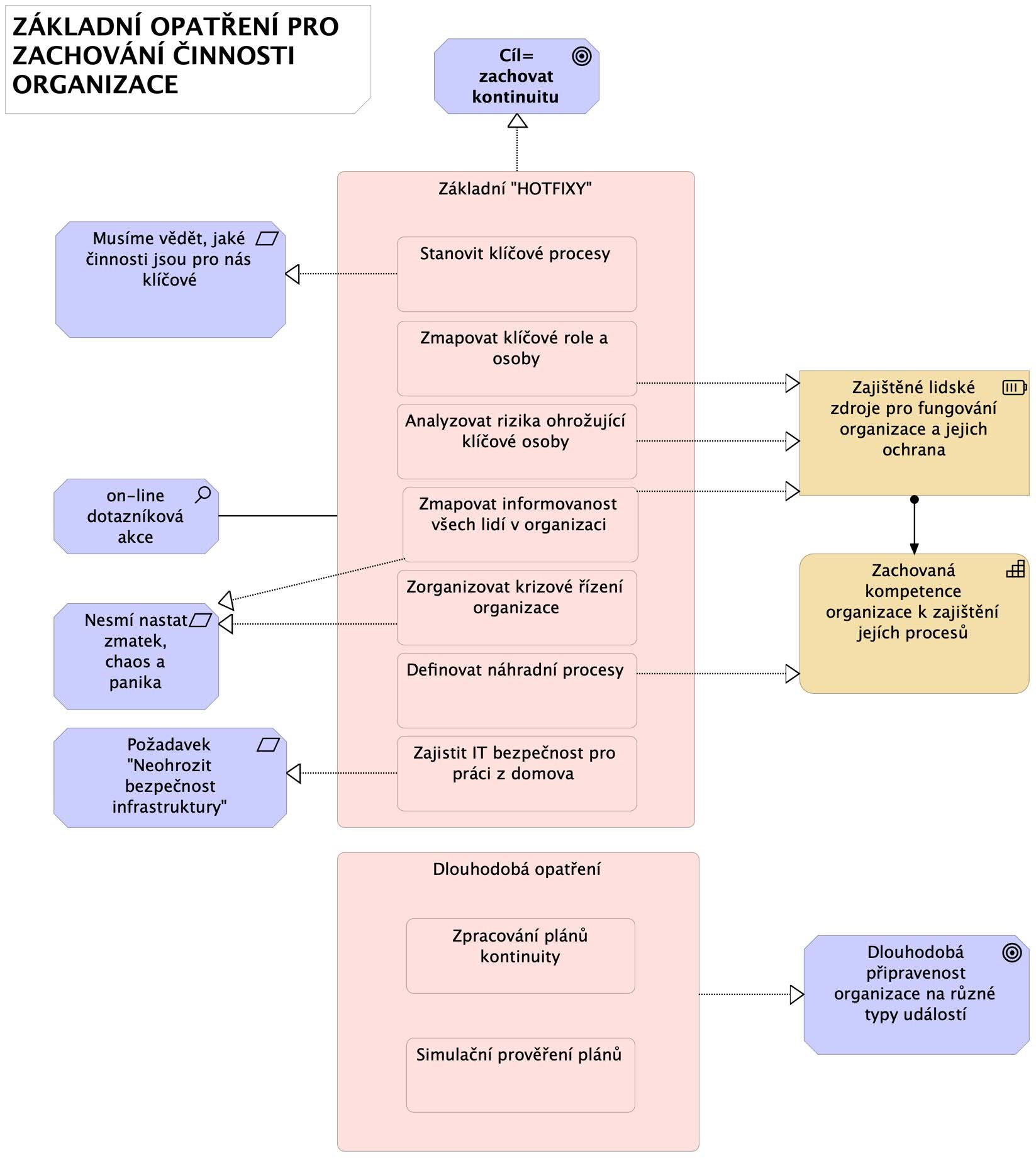

Jedná se o základní nutná opatření, tzv. HOTFIXY, které by za běžných okolností byly součástí komplexního projektu plánování kontinuity.

V situaci, na niž většina organizací není, a ani nemohla být připravena, se snažíme nabídnout aspoň to nejnutnější zmapování situace dle přiloženého schématu.

Pokud bychom i Vám mohli s řešením podobných problémů pomoci, vynasnažíme se na to zajistit kvalifikované pracovníky v potřebném počtu.

S úctou

Michal Vaněček, místopředseda představenstva

vanecek@tsoft.cz

T-SOFT a.s.

U Zásobní zahrady 2552/1a

130 00 Praha 3